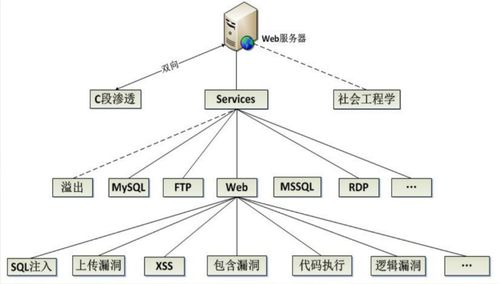

在數字化浪潮中,Web系統已成為企業、政府和各類組織提供計算機系統服務的核心載體。其開放性與復雜性也使其成為網絡攻擊的主要目標。深入理解Web系統的常見漏洞并實施有效的防護方案,是保障服務連續性、數據安全性和用戶信任度的基石。本文將系統性地剖析幾類高頻且危害嚴重的Web漏洞,并提出針對性的縱深防護策略。

一、 常見Web系統漏洞剖析

- 注入漏洞(Injection)

- 原理與危害:當不可信的數據作為命令或查詢的一部分被發送給解釋器時,可能引發注入攻擊,如SQL注入、NoSQL注入、OS命令注入、LDAP注入等。攻擊者可利用此漏洞讀取、篡改或刪除數據庫數據,甚至完全控制服務器。

- 典型場景:用戶登錄、數據搜索、文件上傳等參數未經過濾或轉義直接拼接至后臺查詢語句中。

- 跨站腳本攻擊(XSS)

- 原理與危害:攻擊者將惡意腳本代碼注入到其他用戶信任的網頁中。當用戶瀏覽該頁面時,嵌入的腳本會被執行,從而盜取用戶會話Cookie、進行釣魚欺詐、劫持用戶會話或破壞頁面內容。主要分為反射型、存儲型和DOM型。

- 典型場景:論壇評論、用戶昵稱、文章內容等允許用戶輸入并直接展示給其他用戶的區域。

- 跨站請求偽造(CSRF)

- 原理與危害:攻擊者誘使已登錄的用戶在不知情的情況下,向Web應用發送一個惡意請求(如轉賬、修改密碼、發表評論)。由于瀏覽器會自動攜帶用戶的認證信息(如Cookie),該請求會被服務器誤認為是用戶的合法操作。

- 典型場景:任何帶有狀態改變功能的請求(GET/POST),且未對請求來源進行驗證。

- 敏感數據泄露

- 原理與危害:Web應用未能有效保護敏感數據,如密碼、信用卡號、個人身份信息等。泄露方式包括:數據傳輸未加密(未使用HTTPS)、敏感信息明文存儲、不安全的直接對象引用(IDOR)導致越權訪問數據文件。

- 典型場景:API接口返回過多信息、配置文件或備份文件暴露在Web目錄、日志中記錄敏感數據。

- 安全配置缺陷

- 原理與危害:由于不安全的默認配置、不完整的臨時配置或配置錯誤,導致系統暴露不必要的攻擊面。例如:使用默認賬戶密碼、暴露不必要的服務端口、錯誤的文件或目錄權限、啟用了不安全的HTTP方法、錯誤的CORS策略、過時且有漏洞的組件等。

- 典型場景:生產環境開啟調試模式、服務器返回詳細的錯誤信息、未及時更新第三方庫或框架。

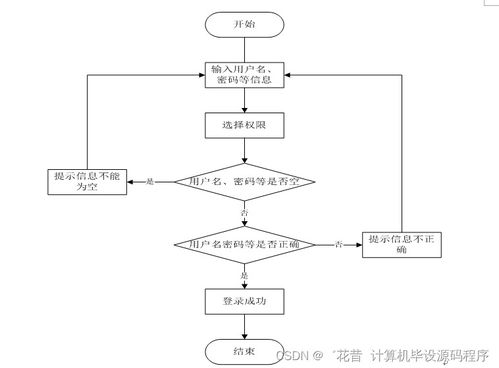

- 身份認證與會話管理缺陷

- 原理與危害:與用戶身份認證和會話管理相關的功能實現存在缺陷,允許攻擊者破解密碼、會話令牌或利用其他實現漏洞來冒充其他用戶身份。

- 典型場景:弱密碼策略、會話令牌未安全生成與傳輸、會話超時設置過長、注銷功能不健全導致令牌無法失效。

二、 綜合防護方案與實踐

構建安全的計算機系統服務,需要采取“設計安全、縱深防御、持續監控”的綜合策略。

- 安全開發生命周期(SDLC)集成

- 左移安全:在需求、設計、編碼階段即引入安全考量。進行威脅建模,明確資產、威脅和防護措施。

- 安全編碼規范:制定并強制執行安全編碼規范,對開發人員進行安全意識培訓。

- 代碼審計與自動化掃描:在開發過程中,集成靜態應用程序安全測試(SAST)和軟件成分分析(SCA)工具,及早發現代碼和組件中的漏洞。

- 輸入驗證與輸出編碼

- 白名單驗證:對所有用戶輸入進行嚴格的白名單驗證,僅允許符合預期格式的數據通過。

- 參數化查詢:應對注入攻擊的根本方法。對所有數據庫查詢使用參數化語句(預編譯語句)或存儲過程,避免拼接SQL。

- 輸出編碼/轉義:根據輸出語境(HTML、JavaScript、CSS、URL),對動態內容進行恰當的編碼,這是防御XSS的核心。

- 強化身份認證與會話管理

- 多因素認證(MFA):對關鍵操作和高權限賬戶強制啟用MFA。

- 安全的憑證管理:使用強密碼策略,并采用加鹽哈希(如Argon2, bcrypt)存儲密碼。確保登錄、API等所有通道使用HTTPS。

- 安全的會話處理:使用服務端安全的會話管理機制,生成高強度、隨機的會話令牌,并通過Secure和HttpOnly屬性設置Cookie,防止客戶端腳本訪問。實現安全的注銷和會話超時。

- 訪問控制與授權

- 最小權限原則:確保用戶和系統組件只擁有完成其功能所必需的最小權限。

- 服務端強制訪問控制:對所有請求進行服務端授權檢查,避免依賴客戶端傳遞的不可信參數來判斷訪問權限(防御IDOR)。

- CSRF防護:為狀態變更請求使用CSRF令牌(Anti-CSRF Token),并驗證請求的Referer頭或使用SameSite Cookie屬性。

- 安全配置與運維

- 加固指南:遵循操作系統、中間件、數據庫和應用程序的官方安全加固指南進行配置。

- 依賴管理:持續清點并更新所有第三方庫、框架和組件,使用自動化工具監控已知漏洞(CVE)。

- 安全傳輸與存儲:強制使用TLS 1.2+(推薦TLS 1.3)加密所有通信。對敏感數據(包括備份)進行加密存儲,并安全管理密鑰。

- 監控、審計與應急響應

- 集中化日志:收集并保護應用、服務器和網絡的安全日志,記錄所有關鍵操作和異常行為。

- 運行時防護:部署Web應用防火墻(WAF)作為邊界防護層,并考慮使用運行時應用程序自保護(RASP)技術。

- 定期滲透測試與漏洞掃描:定期聘請專業團隊進行黑盒/白盒滲透測試,并使用動態應用安全測試(DAST)工具進行自動化掃描。

- 制定應急響應計劃:明確安全事件發生時的報告、分析、遏制、根除和恢復流程。

###

Web系統的安全性是提供可靠計算機系統服務的生命線。漏洞防護并非一勞永逸,而是一個貫穿系統設計、開發、部署、運維全生命周期的持續過程。通過將上述技術防護方案與嚴格的安全管理流程相結合,構建主動、動態、縱深的防御體系,方能有效抵御不斷演變的網絡威脅,確保Web系統在復雜網絡環境中的穩健運行與數據安全。